在网络安全领域,知识本身并非武器,关键在于谁掌握它以及如何运用它。作为守护网络安全的“白帽黑客”或网络安全工程师,他们的核心职责之一是主动发现并修补系统漏洞,防患于未然。而“侦察”则是所有安全评估的第一步,其中,探测目标计算机的操作系统类型和开放的系统服务是获取关键情报的基础。本文将模拟一位白帽黑客的视角,演示如何使用业界标杆工具——Nmap,来完成这一核心侦察任务。

一、 工具简介:网络映射器 Nmap

Nmap(Network Mapper)是一款开源的网络探测和安全审计工具。它通过发送特定的数据包并分析目标主机的响应,能够高效地发现网络上的存活主机、开放的端口、运行的服务及其版本,以及推断目标主机的操作系统类型。对于安全工程师而言,了解系统运行着何种操作系统、哪些服务暴露在网络中,是评估其攻击面、识别潜在弱点的第一步。

二、 实战演示:探测操作系统与系统服务

假设我们获得授权,对目标IP地址为 192.168.1.100 的主机进行安全评估。以下是关键步骤演示:

步骤1:基础端口与服务扫描

我们需要知道目标主机开放了哪些“大门”(端口)以及门后提供什么“服务”。

`bash

# 执行一个标准的TCP SYN扫描,探测最常用的1000个端口

nmap -sS 192.168.1.100`

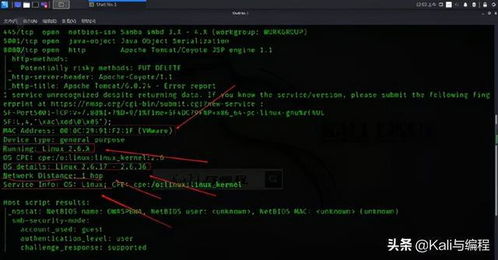

输出解读:命令执行后,Nmap会返回一个列表,显示开放的端口号(如22、80、443)、端口状态(open)、以及通过“服务探测”初步判断的服务名称(如ssh、http、https)。这为我们勾勒出了目标主机的初步网络服务轮廓。

步骤2:增强版服务与版本探测

初步扫描可能只识别了服务的通用名称。为了更精确,我们需要探测服务的具体版本信息,因为特定版本的软件可能包含已知的漏洞。

`bash

# 使用-sV参数进行服务和版本探测

nmap -sV 192.168.1.100`

输出解读:此命令会尝试与开放端口建立连接,并解析其响应报文中的“旗帜”(banner)信息,从而更精确地识别服务类型(如OpenSSH 8.2p1、Apache httpd 2.4.41)和版本号。这些详细信息是后续漏洞匹配和风险分析的关键。

步骤3:操作系统类型探测

识别底层操作系统对于理解系统的整体安全配置和潜在攻击路径至关重要。Nmap通过分析TCP/IP协议栈的细微差异(即“指纹”)来猜测操作系统。

`bash

# 使用-O参数启用操作系统检测

nmap -O 192.168.1.100`

输出解读:Nmap会发送一系列探测包,分析目标主机TCP/IP协议的实现特点(如初始TTL值、窗口大小、对特定标志位的响应等),然后与庞大的指纹数据库进行匹配。输出结果通常会给出一个或多个可能的操作系统类型及版本(例如:“Linux 3.x - 4.x”,或“Windows 10 / Server 2019”),并附上置信度。需要注意的是,这是一种“猜测”,结果可能不是100%准确,尤其是当目标主机启用了防火墙或协议栈混淆技术时。

步骤4:组合拳——高效综合侦察

在实际工作中,安全工程师往往会将多个参数组合使用,以在一次扫描中获取最全面的信息。

`bash

# 同时进行操作系统检测、版本检测、并启用更积极的扫描策略

nmap -A 192.168.1.100`

-A 参数是一个“激进”但功能强大的选项,它同时启用了操作系统检测 (-O)、版本检测 (-sV)、脚本扫描 (-sC) 和路由追踪 (--traceroute)。这是进行深入安全评估时最常用的命令之一,能够为工程师提供一份关于目标主机网络配置、服务状态和系统类型的详尽报告。

三、 安全与伦理:白帽黑客的准则

必须反复强调,上述所有技术演示必须且仅应在获得明确书面授权的前提下进行,例如针对自己拥有的实验室环境、公司内部授权测试的资产,或参与合法的“漏洞赏金”计划。未经授权对任何计算机系统进行扫描或探测,在绝大多数国家和地区都属于违法行为。

Nmap在网络安全工程师手中,是照亮网络盲区、发现潜在风险的手电筒,而非破门而入的撬棍。通过主动的、授权下的侦察,工程师可以:

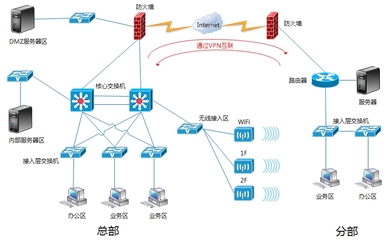

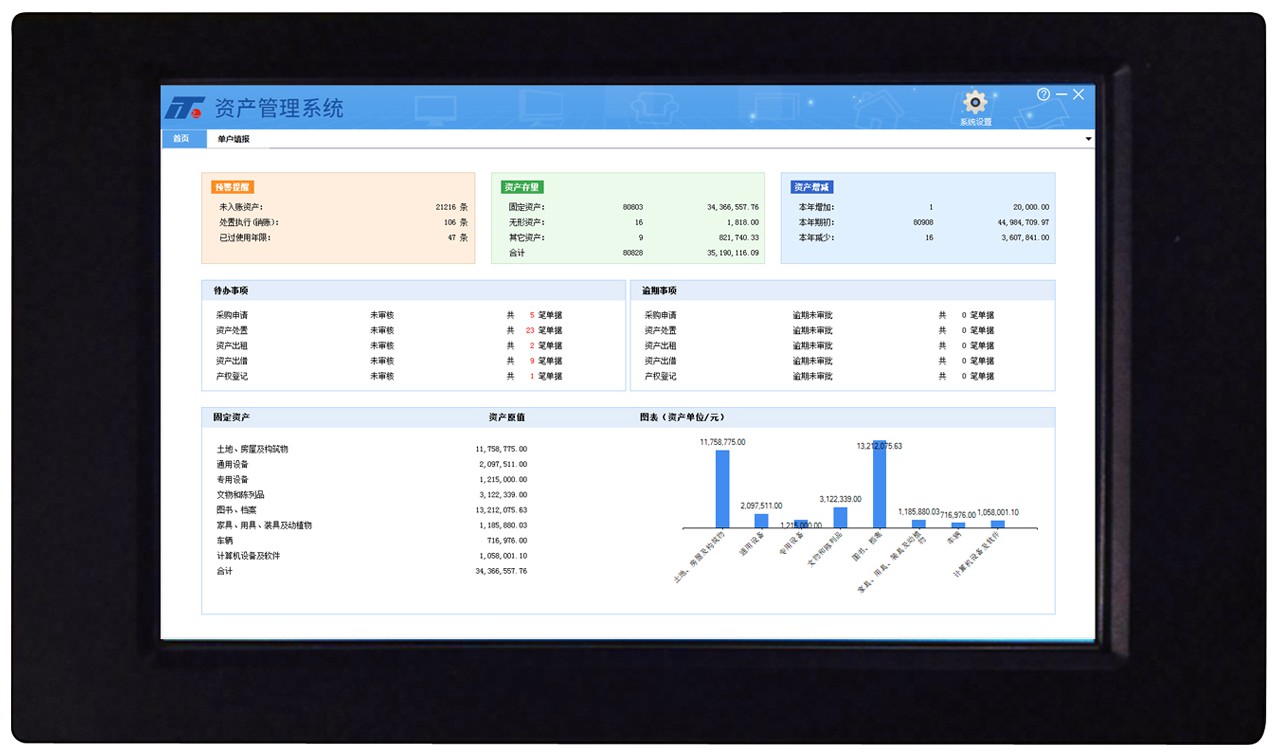

- 绘制资产地图:清晰掌握网络中有哪些设备和服务。

- 暴露攻击面:识别不必要的开放端口和服务,进行收敛。

- 识别脆弱点:通过版本信息匹配已知的公开漏洞(CVE)。

- 加固系统:为系统打补丁、升级服务、修改配置提供精准依据。

****

从端口扫描到服务识别,再到操作系统探测,Nmap为网络安全工程师提供了一套强大而完整的“侦察工具箱”。掌握这些基础技能,是每一位致力于构建更安全数字世界的专业人士的必修课。真正的安全,始于可见性,而负责任的可见性探索,正是白帽黑客与恶意攻击者最根本的区别所在。